开启TLS1.3

!

2月27号写过一篇SSL如何获得A+,但是没有说如何开启TLS1.3,今天来单独说说.

背景

今天有耐心整理完TLS1.3,这里记录一下.

Web管理器

宝塔面板6.8 - 传送阵

编译升级

终端一条很长的命令就搞定了,其实就是用&&把每条命令连接起来了.玩linux应该都了解.

当然如果不放心还是可以拆开自己一条一条运行的.

cd / && mkdir /openssl && cd /openssl && wget https://www.openssl.org/source/openssl-1.1.1a.tar.gz && tar xvf openssl-1.1.1a.tar.gz && rm -f openssl-1.1.1a.tar.gz && cd openssl-1.1.1a && ./config --prefix=/usr shared zlib-dynamic && rm -f /usr/bin/openssl && rm -rf /usr/include/openssl && make && make install && ln -sf /usr/include/openssl/*.h /usr/include/ && ln -sf /usr/lib/openssl/engines/*.so /usr/lib/ && ldconfig -v && echo -e "openssl_installed" >> /www/server/lib.pl && cd / && rm -rf openssl && clear && openssl version终端最终显示,如下则安装成功.

提示OpenSSL 1.1.1a 20 nov 2018即代表安装成功但这这还不够,重新编译安装nginx1.15.8或者更新版本

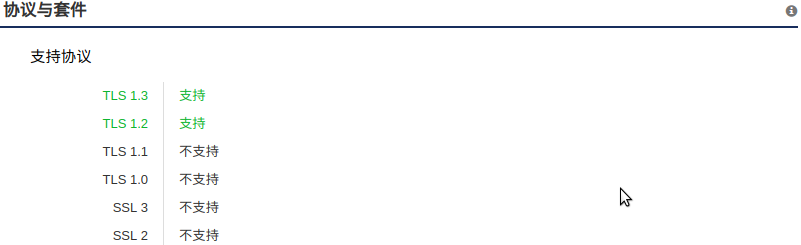

ssl_protocols和ssl_ciphers内容请参考 - Cipherli.st

参考ciphers

ssl_ciphers ECDHE-RSA-AES256-GCM-SHA512:DHE-RSA-AES256-GCM-SHA512:ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES128-GCM-SHA256;

ssl_protocols TLSv1.3 TLSv1.2;成果

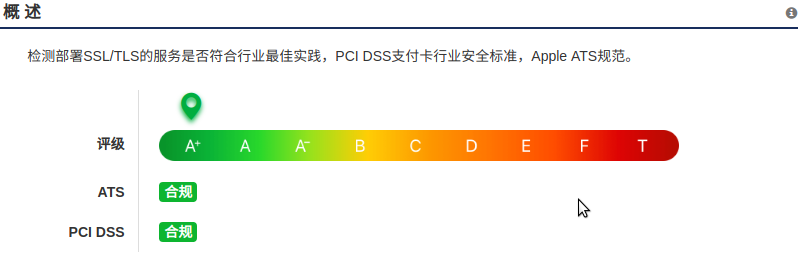

Myssl.com - 传送阵

SSL labs - 传送阵

成果截图

扩展阅读

SSL如何获得A+ - 传送阵

更多内容也可宝塔社区查询 - 传送阵

Cipherli.st官网 - 传送阵

首次创建时间:2019-03-07 22:23:00

最后修改时间:2020-08-19 21:56:43

_(:3 」∠)_